Ich beschreibe hier die Vorgehensweise um Centreon an das LDAP Anzubinden. Und los gehts …

Die Centreon Einstellungen findet man unter:

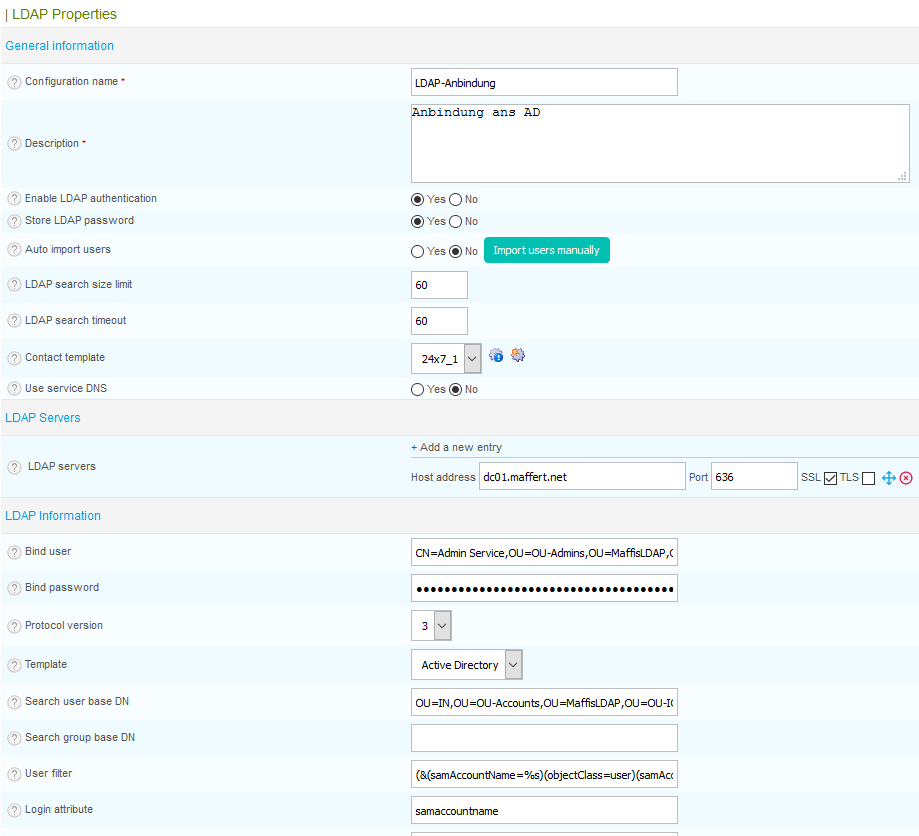

Administration > Parameters > LDAP

Um nun die Anbindung hinzuzufügen:

Add > ausfüllen, wie zum Beispiel .. > Save Danach kann unter „Configuration > Users > Contacts / Users“ oben auf „LDAP-Import“ geklickt und mit „Search“ dann die Benutzer angezeigt werden.

Danach kann unter „Configuration > Users > Contacts / Users“ oben auf „LDAP-Import“ geklickt und mit „Search“ dann die Benutzer angezeigt werden.

Zusätzlich sollte in der Log-Datei nach Fehlern geguckt werden:

tail -f /var/log/centreon/ldapsearch.log

TIPP:

Wenn man schon bestehende User hat und diese mit dem LDAP User ersetzen möchte, muss ggf. bei den Hosts der Kontakt angepasst werden. Arbeitet mit Gruppen, ist das kein Problem!

In der Datei „/etc/centreon-engine/hosts.cfg“ sieht man bei „contacts“ hinter welchem Host, welcher Kotakt hinterlegt wurde

Da wir ja sicher und vorallem verschlüsselt arbeiten möchten (Port 636 . SSL), muss das Microsoft CA (Zertifizierungsstellenzertifikat) noch importiert werden:

- Auf den MS Zertifizierungsserver gehen = http://localhost/certsrv

- „Download eines Zertifizierungsstellenzertifikats, einer Zertifikatkette oder einer Sperrliste“

- „Download des Zertifizierungsstellenzertifikats „

Das Zertifizierungsstellenzertifikat auf den Centreon Server kopieren und via openssl in eine .pem Datei umwandeln:

openssl x509 -inform der -in certificate.cer -out certificate.pem

Einen CA Ordner erstellen und das Zertifikat hineinschieben:

mkdir /etc/openldap/cacerts mv MAFFI_CA.pem /etc/openldap/cacerts

Das Zertifizierungsstellenzertifikat der Datenbank hinzufügen:

certutil -d /etc/openldap/certs -A -n "My ldap CA" -t TCu,Cu,Tuw -a -i /etc/openldap/cacerts/MAFFI_CA.pem

Überprüfen ob das CA hinzugefügt wurde:

certutil -L -d /etc/openldap/certs

Die Ausgabe sollte in etwa wie folgt aussehen:

Certificate Nickname Trust Attributes

SSL,S/MIME,JAR/XPI

My ldap CA CT,C,c

Info: Die Meldung „Notice: Trust flag u is set automatically if the private key is present.“ kann ignoriert werden!